Že 200 tednov zapored je Threat Insights analiziral dejanske kibernetske grožnje, s katerimi se soočajo evropske organizacije. Ob tej obletnici smo pregledali arhiv in izbrali pet najbolj branih člankov, v katerih so predstavljene tehnike napadov, tveganja in varnostne vrzeli, ki varnostne ekipe najbolj zanimajo.

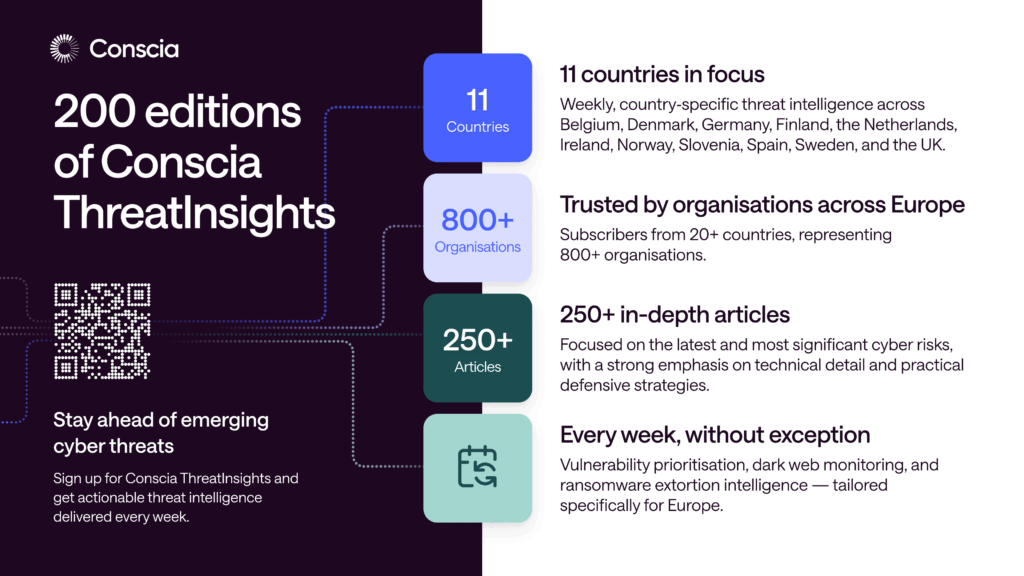

Že 200 tednov zapored objavljamo ThreatInsights – naš tedenski, na Evropo osredotočen novičnik, v katerem poročamo o dejanskih grožnjah kibernetski varnosti, njihovem delovanju in tem, na kaj morajo biti pozorni strokovnjaki za varnost.

Dosežek 200 izdaj ni le številčni mejnik. Predstavlja štiri leta neprekinjenega spremljanja groženj, analiziranja in izmenjave znanja z varnostnimi strokovnjaki iz različnih panog. Ob tej priložnosti smo preiskali arhiv in izbrali pet najbolj branih člankov iz ThreatInsights.

Skupaj ponujajo zgovoren pregled varnostnih vprašanj, ki so za naše bralce najpomembnejša, ter groženj, s katerimi se organizacije danes soočajo.

Pet najbolj branih ThreatInsights člankov

- Poglobljeno: Kako prepoznati typosquatting

»Typosquatting« je na videz preprosta tehnika, ki ostaja izjemno učinkovita. V tem članku raziskujemo, kako napadalci registrirajo domenska imena, ki so podobna legitimnim, da bi se izdajali za legitimne organizacije, širili zlonamerno programsko opremo ali pridobivali uporabniške podatke – ter kako lahko varnostni strokovnjaki proaktivno odkrijejo ta domenska imena, še preden pride do zlorabe.

Njena priljubljenost kaže na veliko zanimanje za zgodnje odkrivanje groženj in za obrambo pred napadi, ki pogosto zaobidejo tradicionalne varnostne ukrepe tako, da izkoriščajo zaupanje uporabnikov namesto tehničnih ranljivosti.

Preberite, kako prepoznati typosquatting in zlonamerne domene, ki so vizualno podobne

- Poglobljeno: Tehnike vnašanja zlonamerne programske opreme

Tehnike vnašanja zlonamerne programske opreme so ključnega pomena za to, kako se sodobna zlonamerna programska oprema izogiba odkrivanju. Ta članek pojasnjuje, zakaj varnostni sistemi, ki temeljijo na podpisih, težko obvladujejo današnje grožnje, in kako napadalci zlorabljajo legitimne procese za izvajanje zlonamerne kode.

Ponuja tehnični vpogled v delovanje napadalcev, pri čemer ne obravnava le samega delovanja zlonamerne programske opreme, ampak pojasnjuje, kako ta doseže izvajanje in obstojnost v vse bolj sovražnih obrambnih okoljih.

Spoznajte pogoste tehnike vnašanja zlonamerne programske opreme in metode delovanja napadalcev

- V središču pozornosti: Kako odkriti ranljivost Follina (zero-day v Windows MSDT)

Ko se je pojavila ranljivost Follina (CVE-2022-30190), je hitro postala aktivno izkoriščana ranljivost tipa »zero-day«. Ta članek se osredotoča na mehanizme te ranljivosti in, kar je najpomembneje, na to, kako je mogoče zaznati njeno izkoriščanje v različnih načinih dostave – ne le v enem samem scenariju napada.

Prispevek je ponudil praktična navodila za odkrivanje v času, ko takojšnje nameščanje popravkov ali ublažitev tveganja ni bilo vedno izvedljivo.

Preberite, kako odkriti zlorabo ranljivosti Follina v sistemu Windows MSDT zero-day

- Digitalna forenzika: odkrivanje sledi storilcev zlonamernih dejanj s pomočjo koša

Ta članek prikazuje, kako lahko na videz povsem vsakdanji elementi – kot je koš v sistemu Windows – med odzivanjem na varnostne incidente zagotovijo dragocene forenzične dokaze. Pokazuje, kako napadalci pogosto nehote pustijo sledi in kako te pomagajo pri rekonstrukciji njihovih dejavnosti.

Posebej izstopa poudarek na forenzični preglednosti in preiskovanju – razumevanju, kaj se je zgodilo po pridobitvi dostopa, ter kako lahko majhni podrobnosti odločilno vplivajo na izid.

Preberite, kako ostanki iz koša v sistemu Windows pomagajo pri digitalni forenziki

- Varnostna kriza v zvezi z OpenClaw

Ta članek obravnava obsežno varnostno težavo, ki izhaja iz izpostavljenih upravljavskih vmesnikov in slabe varnostne prakse, ter ponazarja, kako lahko sistemske slabosti povzročijo splošno tveganje. Namesto da bi se osredotočal na eno samo ranljivost, poudarja, kako se lahko napačne nastavitve in izpostavljenost izkoriščajo v velikem obsegu.

Odraža naraščajočo zaskrbljenost glede strukturnih in operativnih varnostnih tveganj, pri katerih problem ni v manjkajoči varnostni popravki, temveč v tem, kako so sistemi zasnovani, izpostavljeni in upravljani.

Razumevanje varnostne krize OpenClaw in tveganj za izpostavljenost v velikem obsegu

Kaj je ThreatInsights?

ThreatInsights je tedenski bilten podjetja Conscia o kibernetski varnosti, ki prinaša jedrnate, tehnično utemeljene analize nastajajočih groženj, ranljivosti in dejanskih incidentov, s posebnim poudarkom na Evropi.

Vsaka izdaja je zasnovana tako, da vodilnim v varnostnih službah in strokovnjakom pomaga ostati na tekočem s tem, kako se napadi odvijajo v praksi, na kaj je treba biti pozoren z vidika odkrivanja in odzivanja ter kako se razvija varnostno okolje – brez pretiravanja ali špekulacij.

Po dvesto tednih ostaja naša misija nespremenjena: Zagotoviti jasnost, kontekst in praktične vpoglede v nenehno spreminjajočem se varnostnem okolju.

Kontakt

Avtor novičnika

Posebna zahvala gre Davidu Kasabjiju, glavnemu avtorju ThreatInsights, katerega doslednost, strokovna poglobljenost in pronicljiva analiza so od samega začetka v središču tega glasila.

Teden za tednom Davidovo delo našim bralcem pomaga razumeti, kako grožnje dejansko delujejo.